Ein aktueller Artikel von Alexander Hanff sorgt fuer Diskussionen: Die Desktop-App von Claude richtet im Hintergrund Verbindungen zu mehreren Browsern ein – ohne Nachfrage und ohne sichtbaren Hinweis. Der Begriff Spyware liegt im Raum.

Worum es konkret geht

Claude Desktop installiert beim Start eine sogenannte Native-Messaging-Bridge für mehrere Chromium-basierte Browser. Diese Verbindungen sind dazu gedacht, dass eine Browser-Erweiterung mit einer lokalen Anwendung sprechen kann.

Das ist technisch nicht ungewöhnlich. Problematisch wird es dadurch, daß diese Verbindung ohne sichtbare Zustimmung vorbereitet wird. Sie ist zwar zunächst inaktiv. Aber sie ist bereits vorhanden – selbst für Browser, die auf dem System noch gar nicht installiert sind. Das bedeutet: Wenn du in einem halben Jahr einen neuen Browser installierst, wartet die Claude-Verbindung dort bereits auf dich, bevor du die erste Webseite aufrufst.

Wichtig: Eine inaktive Funktion ist nicht automatisch eine harmlose Funktion. Sobald eine technische Schnittstelle vorbereitet ist, vergrößert sie die Angriffsfläche des Systems.

Warum eine vorbereitete Funktion ein Problem ist

Jetzt könnte man denken: Solange nichts passiert, ist auch kein Risiko da. Aber mit dieser Vorinstallation wird bereits die Voraussetzung geschaffen, damit spätere Angriffe leichter möglich werden.

Ohne diese vorbereitete Verbindung müsste ein Angreifer zusätzlich noch einen weiteren Schritt schaffen: etwa selbst eine solche Schnittstelle auf dem Gerät anlegen, den Nutzer zu einer Installation bringen oder höhere Rechte erlangen. Mit der bereits vorhandenen Verbindung fällt diese Hürde weg.

Welche Sicherheitsrisiken dadurch entstehen

1. Angriffe ueber kompromittierte Erweiterungen

Drei Browser-Erweiterungen sind vorab autorisiert, diese Verbindung zu nutzen. Wird auch nur eine davon kompromittiert – etwa durch ein manipuliertes Update, ein übernommenes Entwicklerkonto oder eine kompromittierte Build-Pipeline – kann ein Angreifer sofort die vorbereitete Schnittstelle nutzen.

Genau darin liegt das Supply-Chain-Risiko: Nicht dein Browser selbst muss angegriffen werden. Es reicht, wenn ein Glied in der Kette versagt – ein Mechanismus, der sich auch beim Vercel-Vorfall im April 2026 aktuell gezeigt hat.

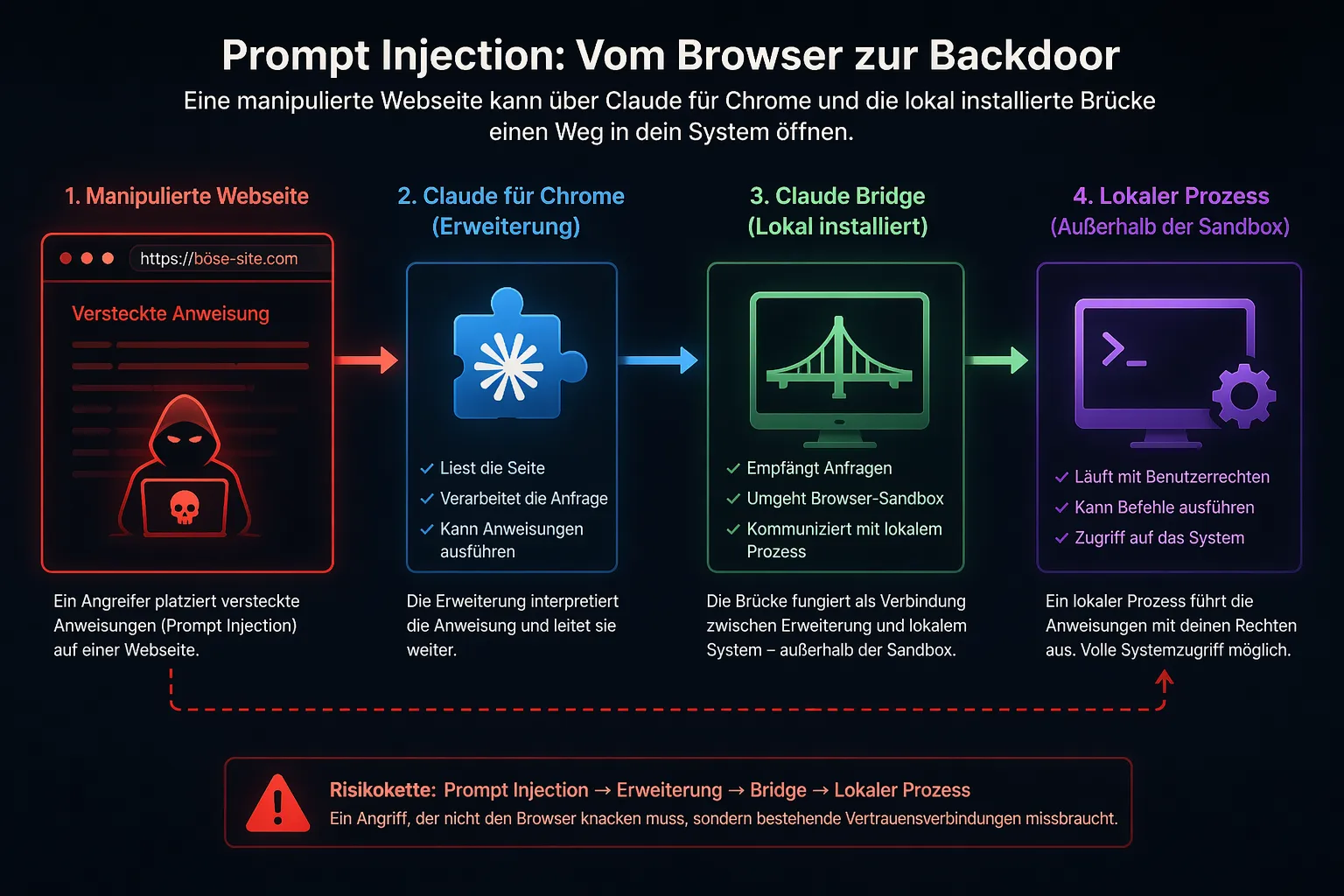

2. Prompt Injection wird plötzlich relevanter

Anthropic beschreibt selbst, dass Claude für Chrome gegen sogenannte Prompt Injection angreifbar ist. Gemeint sind versteckte Anweisungen auf einer Webseite, die von der KI gelesen und befolgt werden können.

In eigenen Tests lag die Erfolgsrate solcher Angriffe bei rund 23 % ohne Schutzmaßnahmen – und selbst mit aktuellen Schutzmechanismen noch bei etwa 11 %.

Mit einer bereits installierten Bridge entsteht dadurch ein direkter Weg: von der manipulierten Webseite über die Erweiterung hin zu einem lokalen Prozess außerhalb der Browser-Sandbox.

Das ist keine theoretische Schwachstelle, sondern eine reale Angriffskette.

3. Der Sicherheitsgedanke des Browsers wird umgangen

Viele Menschen nutzen Browser wie Brave gerade wegen ihrer Sicherheits- und Datenschutzfunktionen. Wird im Hintergrund eine lokale Bridge registriert, entsteht eine neue Verbindung nach außen, die weder vom Browser noch vom Nutzer bewußt eingerichtet wurde.

Damit wird das Sicherheitsmodell des Browsers teilweise umgedreht: Ein Nutzer entscheidet sich für mehr Abschottung – und bekommt trotzdem eine zusätzliche Schnittstelle installiert. Hier greift eine App eigenmächtig in die Einstellungen einer komplett anderen Software (deines Browsers) ein, was in der Software-Welt ein massiver Vertrauensbruch ist.

4. Kaum sichtbar, kaum kontrollierbar

Besonders problematisch ist, dass es dafür keine normale Benutzeroberfläche gibt. Weder macOS noch der Browser noch Claude Desktop selbst listen diese Verbindungen für normale Nutzer übersichtlich auf.

Wer das überhaupt entdeckt, findet es meist nur über Terminal-Befehle heraus. Das ist keine transparente Software-Praxis.

Hinzu kommt ein weiterer Punkt: Die vorautorisierten Erweiterungs-IDs gehören Anthropic. Das ist wie ein Generalschlüssel für eine Tür, die Anthropic jederzeit gegen ein neueres Modell austauschen kann, ohne dass du einen neuen Schlüsselbund brauchst – oder überhaupt bemerkst, dass sich das Schloss geändert hat.

Damit ist technisch offen, welche Funktionen zukünftige Versionen der Erweiterung einmal über diese Bridge anfragen können. Selbst wenn heute nur ein begrenzter Funktionsumfang genutzt wird, kann dieser in Zukunft ausgeweitet werden – ohne daß auf dem Gerät noch einmal sichtbar etwas neu installiert wird.

Warum das auch ein Datenschutzproblem ist

Browser-Inhalte gehören zu den sensibelsten Daten auf einem Gerät. Genau deshalb ist dieser Punkt auch für Menschen relevant, die mit technischen Details sonst wenig zu tun haben.

Authentifizierte Sitzungen

Anthropic beschreibt selbst, dass Claude fuer Chrome den Login-Status des Browsers mitnutzt. Vereinfacht gesagt: Eine solche Bridge kann mit derselben Identität arbeiten wie der Nutzer, solange dieser auf einer Website bereits eingeloggt ist.

Das bedeutet: kein erneuter Login, keine zusätzliche Rückfrage, keine zweite Hürde. Für einen Angreifer ist das so, als würde er sich an deinen PC setzen, während du gerade in deinem E-Mail-Postfach oder Bank-Account eingeloggt bist.

Zugriff auf Seiteninhalte

Die dokumentierten Funktionen umfassen das Auslesen von DOM-Inhalten, also dem tatsächlich gerenderten Inhalt einer Webseite. Das umfasst mehr als nur URLs oder Server-Logs.

Dazu gehören auch private Nachrichten, Eingaben während des Tippens oder Inhalte, die nur lokal im Browser sichtbar sind. Genau diese Daten sind für Nutzer besonders sensibel.

Formulare und Eingaben

Zu den dokumentierten Funktionen gehört auch das Befüllen von Formularen. Wer ein Formular ausfüllen kann, kann dessen Felder prinzipiell auch lesen oder auswerten.

Davon können Passwörter, Kreditkartendaten, Zwei-Faktor-Codes oder AutoFill-Werte betroffen sein – also genau die Informationen, die niemand in einer unklaren technischen Kette sehen möchte.

Trennung von Profilen fällt weg

Native-Messaging-Hosts werden auf macOS browserweit registriert und nicht pro Profil. Wer Browserprofile für Arbeit, Privates und Recherche trennt, verliert diese Trennung auf der Ebene der Bridge wieder.

Das ist besonders unangenehm für Nutzer, die genau aus Sicherheitsgründen mehrere Profile nutzen.

Der zentrale Punkt: Selbst wenn ein Nutzer später bewusst eine Browser-Erweiterung installiert, ist das keine nachträgliche Zustimmung für eine bereits vorher unsichtbar eingerichtete lokale Bridge. Genau diese fehlende Transparenz macht den Vorgang so problematisch.

Was du jetzt tun kannst

- Claude Desktop vorerst nicht mehr starten

Solange die App läuft, können die entsprechenden Dateien erneut angelegt werden – Claude Desktop prüft bei jedem Start, ob die ‚Hintertür‘ noch da ist, und installiert sie im Zweifel einfach ungefragt nach. - Browser-Erweiterung kritisch prüfen

Wer die Claude-Browser-Integration nicht wirklich braucht, sollte sie nicht installieren. - Alternative Nutzung über den Browser

Wer Claude nur als Chat nutzen möchte, kann direkt die Webversion verwenden. - Mehr Bewusstsein für solche Verbindungen

Nicht nur bei Claude: Jede zusätzliche Bridge zwischen Browser, Erweiterung und lokalem System vergrössert die Angriffsfläche.

Fazit

Der Begriff Spyware ist vielleicht zugespitzt. Die Kritik am Verhalten dahinter aber nicht.

Hier wurde ohne Wissen der Nutzer eine technische Verbindung vorbereitet, die reale Sicherheits- und Datenschutzrisiken schafft. Nicht weil heute schon zwangsläufig ein Angriff stattfindet – sondern weil die Voraussetzung dafür bereits still im Hintergrund geschaffen wurde.

Oder einfacher gesagt: Das Problem ist nicht, dass heute etwas passiert.

Sondern dass etwas vorbereitet wurde, das morgen ausgenutzt werden kann.

Originalartikel mit allen Details: Anthropic Spyware? von Alexander Hanff